Procedury i wysokie koszty hamują prace nad szczepionkami

22 maja 2014, 12:26W USA pojawił się pierwszy przypadek zarażenia wirusem MERS (Middle East respiratory syndrom). Mimo, że choroba jest niebezpieczna i nie można wykluczyć wybuchu epidemii, jest mało prawdopodobne, by szybko pojawiła się szczepionka zapobiegająca infekcji. Wszystko przez wysokie koszty i restrykcyjne regulacje, które powodują, że prace nad szczepionkami na niedawno odkryte choroby są bardzo ryzykowne z biznesowego punktu widzenia.

Umowa NATO z Microsoftem

17 września 2015, 08:51Microsoft i NATO podpisały umowę, w ramach której Pakt Północnoatlantycki otrzymał dostęp do kodów źródłowych produktów Microsoftu. Koncern z Redmond będzie też dzielił się z NATO informacjami o odkrytych dziurach i zagrożeniach.

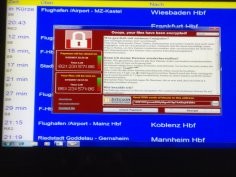

USA oskarżają Koreę Północną o atak za pomocą WannaCry

19 grudnia 2017, 09:31Stany Zjednoczone oskarżają Koreę Północną o przeprowadzenie ataku za pomocą ransomware WannaCry. Szkodliwy kod zaatakował wiele przedsiębiorstw i szpitali na terenie USA. Jego ofiarami padło ponad 300 000 systemów komputerowych w ponad 150 krajach, a głównym celem ataku były przedsiębiorstwa i szpitale w Wielkiej Brytanii

ChatGPT zaprojektował robota do zbierania pomidorów

15 czerwca 2023, 10:05Inżynierowie z Politechniki Federalnej w Lozannie (EPFL) wykorzystali ChatGPT-3 do zaprojektowania robotycznego ramienia do zbierania pomidorów. To pierwszy przykład użycia sztucznej inteligencji do pomocy w projektowaniu robotów. Eksperyment przeprowadzony przez Josie Hughes, dyrektor Laboratorium Obliczeniowego Projektowania i Wytwarzania Robotów na Wydziale Inżynierii EPFL, doktoranta Francesco Stellę i Cosimo Della Santinę z Uniwersytetu Technicznego w Delfcie, został opisany na łamach Nature Machine Intelligence.

Czego szukali internauci w 2006 roku

5 grudnia 2006, 14:47Po raz szósty Yahoo, największy serwis internetowy na świecie, podał ranking najpopularniejszych fraz, których szukali internauci. Na czele po raz kolejny znalazła się Britney Spears.

Niebezpieczna Web 2.0

3 sierpnia 2007, 10:19Podczas konferecji Black Hat, która odbywa się właśnie w Los Angeles, David Thiel, specjalista z firmy iSEC pokazał, w jaki sposób można zawrzeć szkodliwy kod w plikach audio i wideo umieszczanych w serwisach takich jak YouTube czy MySpace. Specjaliści przestrzegają, że rośnie niebezpieczeństwo związane z wymianą tego typu plików.

Miliony programów dziurawe przez XML-a

5 sierpnia 2009, 19:50W bibliotekach XML stworzonych przez Suna, Apache Software Foundation, Python Software Foundation i Gnome Project odkryto poważne błędy umożliwiające przeprowadzenie ataku DoS. Wykorzystujące je aplikacje są zagrożone, a aplikacji takich są prawdopodobnie miliony - mówi Dave Chartier, szef firmy Codenomicon, która odkryła błąd.

Google czyści telefony

28 czerwca 2010, 10:07Google po raz pierwszy użył Remote Application Removal, narzędzia pozwalającego na zdalne usuwanie aplikacji z telefonów z systemem Android. Z kilkuset aparatów wykasowano dwa programy, których twórca naruszył zasady obowiązujące developerów.

Tymczasowa poprawka Microsoftu

4 listopada 2011, 13:09Microsoft udostępnił tymczasową łatkę dla dziury zero-day w jądrze Windows, która jest wykorzystywana przez robaka Duqu. Błąd znajduje się w silniku odpowiedzialnym za parsowanie fontów TrueType.

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.